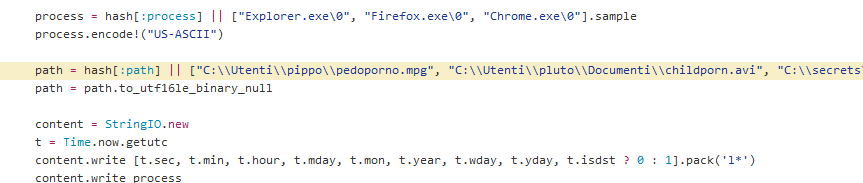

Wie Fefes Blog berichtet, lädt der Hacking-Team-Trojaner, der von der Polizei und den Geheimdiensten vieler Staaten – darunter auch Deutschland (Hier die Kundenliste/Länder) – genutzt wird, standardmäßig (oder es ist zumindest eine mögliche Standardfunktion der Software) mehrere Kinderpornodateien auf den Computer der durch ihn überwachten Menschen hoch, um diese „notfalls“ durch dieses gefälschte „Beweismaterial“ belasten zu können. Hier die Stelle im Code mit den Dateien: Screenshot/Bild bei arstechnica (Keine Angst, das kann ruhig angeklickt werden. Es handelt sich nur um ein Bild von ein paar Zeilen Code). Hier der Artikel bei arstechnica dazu (Englisch): „Massive leak reveals Hacking Team’s most private moments in messy detail- Imagine ‚explaining the evilest technology on earth,‘ company CEO joked last month.„.

Mehr zum Thema Hacking-Team-Trojaner gibts bei Fefe (1days, Luxemburg, dietlibc, ), Luxemburger Wort („Geschäfte mit Spionagefirma ‚Hacking Team‘. Hat Luxemburg einen Staatstrojaner?„), Golem („Security: Hacking Team nutzt bislang unbekannte Flash-Lücke aus„), Zeit Online („Hacking Team. Flash-Nutzer sollten updaten„), („Nach dem GAU: Überwachungssoftware-Hersteller Hacking Team versucht Schadensbegrenzung„).

Bei den meisten Artikeln in den gängigen Medien zum aktuellen Hacking-Team-Skandal wird freilich nicht erwähnt, dass es sich bei den Kunden des Hacking Teams überwiegend um staatliche Stellen handelt beziehungsweise es wird so getan, als sei nur die Lieferung an sogenannte repressive Regime schlimm. Dass Deutschland und co diese Software benutzen wäre dann nach dieser Lesart völlig okay. Das ist natürlich Schwachsinn. Bestes Beispiel für eine solche Berichterstattung ist der T-Online-Artikel „Neue Details. Hacking Team nutzt undokumentierte Flash-Sicherheitslücke aus„. Zitat:

„Hacking Team wirbt unter anderem damit, seine Ausspähsoftware nicht an Länder mit einem repressiven Regime zu verkaufen. Diese Werbeaussage steht nach dem Leak auf sehr wackligen Füßen. Angeblich soll Hacking Team auch mit Nigeria, Oman, Aserbaidschan, Usbekistan oder Kasachstan Geschäfte machen. In diesen Staaten zählen Menschenrechte wenig. Sollte auch der Sudan zu den Handelspartnern des Hacking Team gehören, hätte das Unternehmen sogar gegen ein Handelsembargo verstoßen.“.

Na toll, Hauptsache der Sudan bekommt die Software nicht, aber sie in Deutschland einzusetzen ist okay? Was ist denn das für eine Sch…???

UPDATE:

Die österreichische Kronen-Zeitung („Hacker stiegen bei Staatstrojaner-Schmiede ein„) berichtet über deutsche Behörden als Staatstrojaner-Kunden: „Unter den veröffentlichten Informationen sollen Angaben zu Regierungskunden und auch Rechnungen sein. […] Kunden sollen demnach auch aus Deutschland, Russland, den USA, Kolumbien, Aserbaidschan kommen. Eine Rechnung über 480.000 Euro belege, dass die Firma auch Geschäfte mit dem Sudan gemacht habe.“.

Blick.ch aus der Schweiz berichtet in dem Artikel „Kapo Zürich bestätigt Einsatz von Staatstrojaner„: „Zum Überwachen von E-Mails, Internettelefonie und dergleichen hat die Zürcher Kantonspolizei eine spezielle Software. Diese auch als ‚Staatstrojaner‘ bezeichnete Technologie kaufte sie bei der italienischen Firma ‚Hacking Team‘ ein, wie nach einem Hacker-Angriff im Internet aufgetauchte Dokumente nahelegen.“.

UPDATE: Bild oben (mit dem obskurem Code) nachträglich eingefügt.

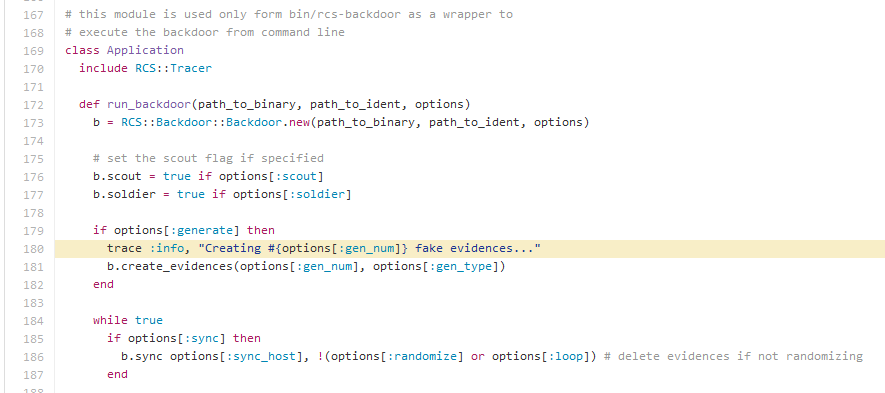

UPDATE: Hier noch ein interessantes Stück Code zu dem Thema (von hier bei Github): „Creating fake evidences“ (also „falsche/gefälschte Beweise erstellen“ auf deutsch), via Twitter (Danke!):

Ist denn irgendwo nachgewiesen, dass der Code auch wirklich das macht, was Fefe behauptet? Bin kein Ruby Programmierer, aber das sieht nicht nach einem Upload aus. (https://github.com/hackedteam/rcs-common/blob/38290d4eab2b2c295bea021429848a3666647827/lib/rcs-common/evidence/file.rb)

Als ich das gesehen habe wurde mir richtig schlecht….man konnte sowas ja vermuten, aber es Schwarz auf Weiß zu sehen…

Eine genaue Analyse steht noch aus, aber es gibt Anzeichen (die Pfade, die auf den meisten Systemen so nicht vorhanden sein dürften), dass es um eine Demofunktion geht, quasi „Wir zeigen unseren Trojaner, wie er hier Kipo gefunden hat“.

Was natürlich trotzdem zeigt, dass das Ding selber zum hinterlegen von Daten genutzt werden kann und damit viele Beweise als nichtig gelten müssen, wenn denn jemand mit Sachverstand gefragt wird.

Alternative Interpretation hier.

Ich arbeite in der IT-Sicherheit und habe Rechner mit dokumentierter Kindervergewaltigung gesehen. Glaubt mir, die sehen anders aus. Die Bilder heißen anders, und es liegt nicht nur eins davon herum, und das wissen auch Ermittlungsbeamte. Wenn ich so überdeutlich auf belastendes Material hingewiesen werde, gingen bei mir sofort alle Warnlampen an, dass hier etwas platziert wurde. Gleiches gilt übrigens auch für den Code. Die entsprechende Routine ist derart klar geschrieben, dass selbst jeder, der nie in seinem Leben auch nur Hello World ans Laufen brachte sofort sieht: „Ah, hier wird Kompromat hochgeladen.“ Wer wirklich einmal in größerem Umfang Code geschrieben hat, gestaltet solche Stellen anders, baut sie flexibler, baut irgendwas ein, das die Dateinamen variiert. Auf jeden Fall schreibt er’s nicht so aufdringlich hin. Tut mir leid, ich halte diese Codesequenz für einen Fake, die dazu da ist, dass wir uns schön aufregen, um dann umso blöder da zu stehen, wenn sich herausstellt, dass hier jemand eine Falschmeldung in Umlauf brachte.

Upload kann sein (oder auch nicht), evtl. auch an anderer Stelle. Und klar, so hartprogrammiert ist das schon seltsam. Insgesamt gehe ich aber stark – „mit an Sicherheit grenzender Wahrscheinlichkeit“ – von einer Upload-Möglichkeit in der Software aus.

Auch wenn es kein Upload wäre, will zumindest jemand Spuren auf dem Rechner hinterlegen, die glauben machen sollen, es wären solche Dateien auf dem Rechner gewesen.

So oder so ist es eine ganz miese Masche.

Hi,

es ist in Staatstrojaner. Was bitte erwartet ihr von dem Ding? Die Software wird gekauft – und der Kauf muß sich lohnen. Und natürlich will man die Leute, denen man das Ding auf den PC/Laptop bringt, in den Knast bringen oder zumindest diskreditieren. Denkt ihr, das Ding reinigt euren PC von Malware?

Dass das Ding eine Uploadfunktion hat, wird schon seit der ersten Entdeckung vermutet (als die Bundesregierung noch dementiert hat, so etwas überhaupt einzusetzen, mWn der Fall mit dem Staatstrojaner am Flughafen München).

Es ist einfach nicht vertretbar, dass so etwas programmiert wird und gentutzt wird – egal, von wem und wo und zu welchen Zwecken. Nur leider sind die Möglichkeiten, dagegen anzugehen eher gering.

Und ob Beweise nun hinfällig wären oder nicht – das interessiert keinen. Die Richter kennen sich nicht aus, Gutachter eiern um den heißen Brei – und das, was Polizei (oder dann eben Geheimdienste via Polizei) aussagen, ist immer richtig und wird immer in die Bewertung einbezogen. Egal, wie falsch oder auf welchen WEgen das ganze beschafft worden ist.

Und so freuen wir uns doch auf eine geniale Zukunft, in der ich mir nichts mehr merken muß. Alles, was ich wissen muß/darf/sollte, wissen die Geheimdienste und die Polizei. Ich brauch mein Leben gar nicht mehr steuern, wird alles schon für mich gemacht …